Windows Firewall - ausgehende Regeln konfigurieren

Das Ziel einer Firewall ist die Kontrolle der ein- und ausgehenden Netzwerkpakete. Anhand von vordefinierten Regeln werden die Netzwerkpakete erlaubt oder blockiert. Durch das Einstellen der Windows-Firewall kann die Sicherheit erhöht werden. Die Windows Firewall bietet einen guten Schutz, das Installieren einer zusätzlichen Firewall ist daher meist nicht notwendig.

Integriert: Windows-Firewall mit erweiterter Sicherheit

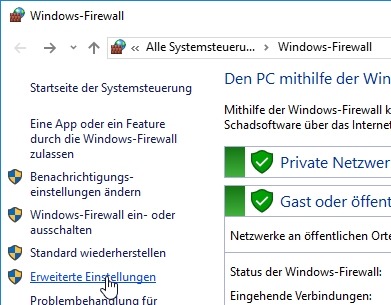

Die Windows Firewall ist standardmäßig nach der Windows Installation aktiviert und schützt den PC. Abhängig vom verbundenen Netzwerk können drei verschiedene Netzwerkprofile konfiguriert werden:

Privat, öffentlich oder ein Domänenprofil. Die Windows Firewalleinstellungen können für alle oder bestimmte Profile eingestellt werden.

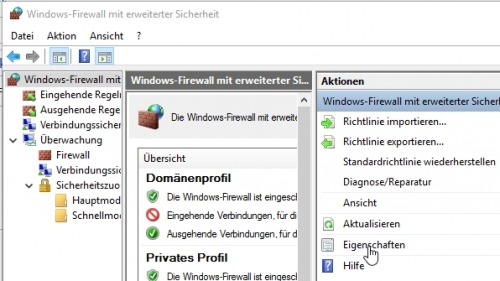

Welches Profil aktiv ist, erscheint unter anderem beim Starten der Firewallverwaltung:

Das Domänen-Profil wird dabei automatisch ausgewählt bei Verbindung eines Firmennetzwerkes, also mit einem Domänencontroller. Sollte in einem Domänen-Netzwerk dennoch ein anderes Profil ausgewählt sein, hilft ev. das Deaktivieren und Aktivieren des Netzwerkadapters in den Netzwerkeinstellungen.

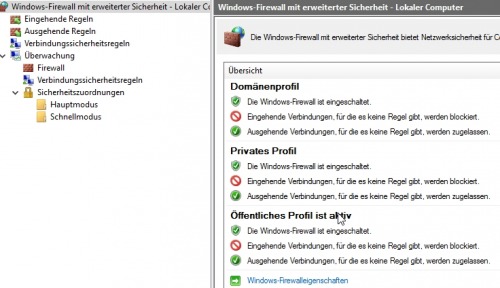

Bei meinem PC ist das Firewallprofil „Öffentliches Profil“ aktiv. Die Standardeinstellung beinhaltet das Blockieren von eingehenden Verbindungen. Sollte eine Anwendung eine eingehende Verbindung benötigen, wird eine Benachrichtigung angezeigt, die Verbindung kann dann erlaubt oder verweigert werden. Für ausgehende Verbindungen sieht die Sache etwas anders aus. Ausgehende Verbindungen sind im Standard erlaubt. Alle installierten Programme können somit ohne Nachfrage ins Internet.

Ausgehende Verbindungen

Bestimmte Programme blockieren

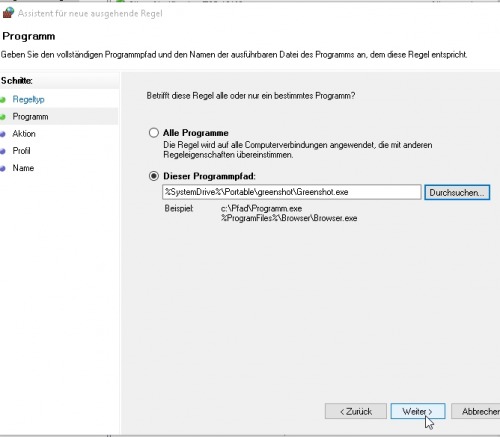

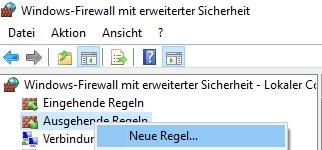

Sollte es nicht gewünscht sein, dass ein bestimmtes Programm eine Verbindung aufbaut, kann dies zum Beispiel in der Windows Firewall verhindert werden. Die Windows Firewall bietet sich an, da sie fixer Bestandteil des Betriebssystems ist und keine Zusatzprogramme notwendig sind. Eine neue Firewallregel kann in der Systemsteuerung angelegt werden. Dazu auf „Firewall“, „erweitert“, „neue ausgehende Regel“:

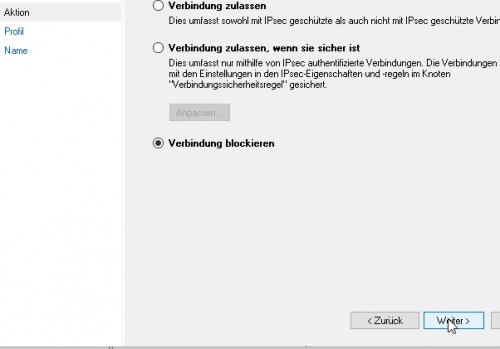

und Verbindung blockieren:

nur bestimmte Programme erlauben

Die Sicherheit kann etwas erhöht werden, wenn anstelle aller ausgehenden Verbindungen nur bestimmte erlaubt werden. Unbekannte Programme oder Dienste können dann ohne Erlaubnis keine Verbindung ins Internet aufbauen.

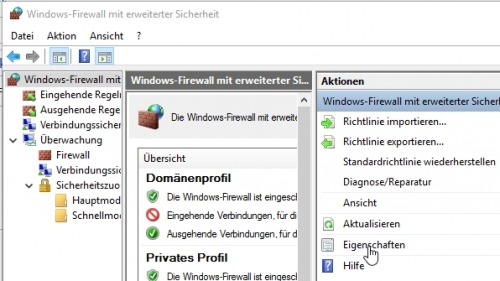

Die Einstellung für ausgehende Verbindungen kann in der Windows Firewall wie folgt geändert werden:

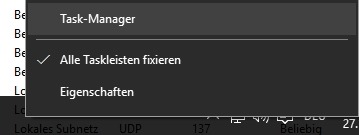

auf „Eigenschaften“

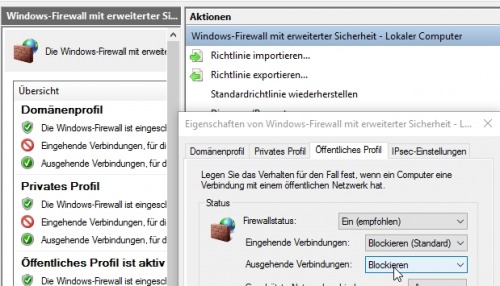

und beim aktiven Firewallprofil, hier „Öffentliches Profil“, auf „Ausgehende Verbindungen“, „Blockieren“

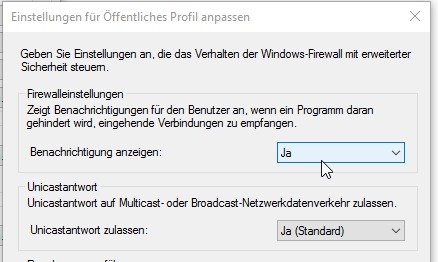

Sollte die Einstellung für unbekannte ausgehende Verbindungen auf „Blockieren“ gesetzt werden, beinhaltet die Windows Firewall keine Benachrichtigung. Leider funktionieren die Benachrichtigungen nur für eingehende Verbindungen:

Wird die Einstellung „ausgehende Verbindungen“ auf „Blockieren“ gesetzt, müssen alle Programme, die eine Internetverbindung benötigen, in den Regeln der Windows Firewall eingetragen werden. Ist ein Programm nicht in der Liste, funktioniert der Zugriff nicht, es kommt auch keine Warnung. An dieser Stelle bietet eine zusätzliche Software Firewall mehr Komfort, z.B. Comodo Internet Security - Firewall

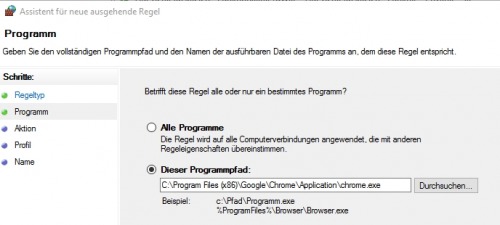

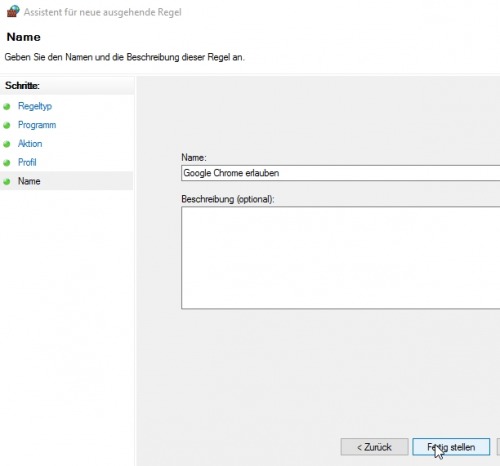

Für das Erlauben eines Programmes auf „Ausgehende Regeln“ und „Neue Regel“

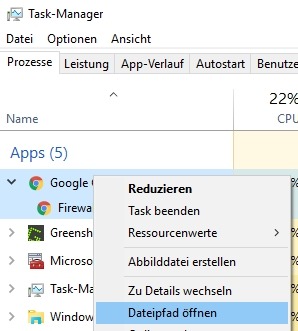

Der Dateipfad eines laufenden Programmes kann aus dem beschriebenen Event-Logging ausgelesen, oder

über den Taskmanager herausgefunden werden, hier am Beispiel von Google Chrome:

Mittels „Dateipfad öffnen“

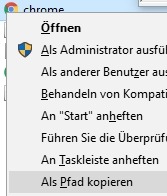

mit der rechten Maustaste auf die Chrome.exe und gleichzeitig die „Umschalttaste“ gedrückt halten:

Im Dialog erscheint dann „Als Pfad kopieren“

diesen Pfad können wir ohne Anführungszeichen in der Windows-Firewall eintragen:

Windows Update

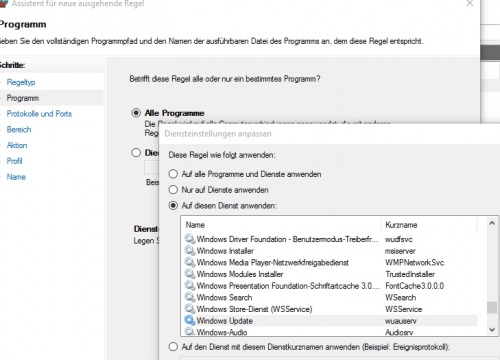

Damit Windows Updates und der Windows Defender Virensignaturen herunterladen kann, sollte eine zusätzliche Regel für Windows Update erstellt werden:

Firewall Logging

Mit folgendem Befehl in der Eingabeaufforderung kann das Logging für blockierte eingehende und ausgehende Verbindungen aktiviert werden:

auditpol /set /subcategory:{0CCE9226-69AE-11D9-BED3-505054503030} /failure:enable

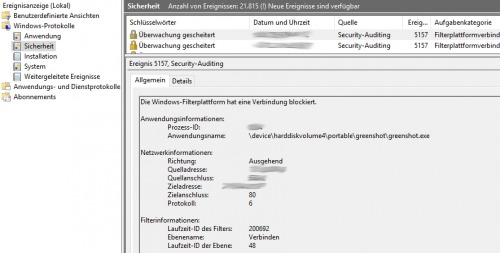

Details zum gescheiterten Verbindungsaufbau werden jetzt im Eventlog mit der ID 5157 protokolliert:

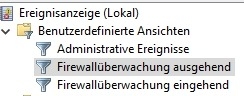

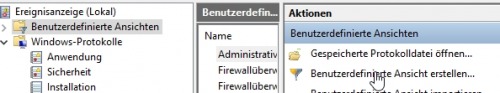

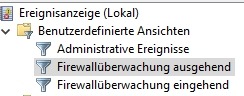

Mittels „Benutzerdefinierte Ansicht“ können eigene Eventlogansichten für ausgehende und eingehende Verbindungen erstellt werden:

auf XML und manuell bearbeiten und folgende Filter einfügen:

für ausgehend:

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data[@Name='Direction'] and (Data='%%14593')]] and *[System[(EventID='5157')]] </Select></Query></QueryList>für eingehend:

<QueryList><Query Id="0" Path="Security"><Select Path="Security">*[EventData[Data[@Name='Direction'] and (Data='%%14592')]] and *[System[(EventID='5157')]] </Select></Query></QueryList>

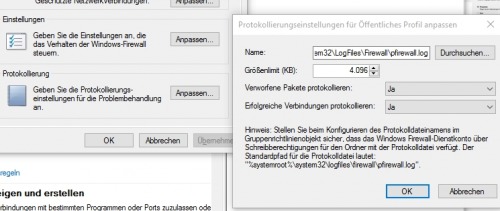

Zusätzlich können erlaubte und blockierte Verbindungen in einer Textdatei protokolliert werden, dazu erneut auf „Eigenschaften“

Für jedes Profil kann unter Protokollierung eine Logdatei erstellt werden:

Fazit

Die Windows Firewall bietet die Möglichkeit nur bestimmten Programmen einen Zugriff auf das Internet zu erlauben. Der PC kann dadurch zusätzlich abgesichert werden. Der Preis ist ein höherer Verwaltungsaufwand der Firewallregeln. Etwas mehr Komfort bietet eine zusätzliche Software-Firewall, z. B. Comodo Internet Security - Firewall

({{pro_count}})

({{pro_count}})

{{percentage}} % positiv

({{con_count}})

({{con_count}})