eigene Zertifizierungsstelle - Anleitung Tool XCA

Mit dem kostenlosen Tool XCA ist es sehr einfach möglich, selbst Zertifikate zu erstellen.

Das kleine Tool kann zum Beispiel mittels Vorlage eine Zertifizierungsstelle (CA, oder Zertifikats Authorität) erstellen und zur CA gehörende Zertifikate ausstellen. Dabei können sämtliche Parameter, wie zum Beispiel die Gültigkeitsdauer, beliebig eingestellt werden.

Auch bei Verwendung einer eigenen Zertifizierungsstelle, muss der Client dieser Zertifizierungsstelle vertrauen. Um dies zu erreichen, muss das Root Zertifikat der CA auf die Endgeräte gespielt werden. Alle weiteren Zertifikate gelten dann automatisch als vertrauenswürdig, da das Root Zertifikat (CA) als vertrauenswürdig gilt.

Nun aber zum Erstellen unserer eigenen CA, dazu benötigen wir das Tool XCA.

Das aktuelle XCA-Tool 2.9.0, kann auf der Seite von sourceforge.net/projects/xca heruntergeladen werden.

| Programm | XCA |

|---|---|

| aktuelle Version | 2.9.0 |

| Hersteller | Christian Hohnstaedt https://hohnstaedt.de/xca/index.php/download |

| Lizenz | BSD License |

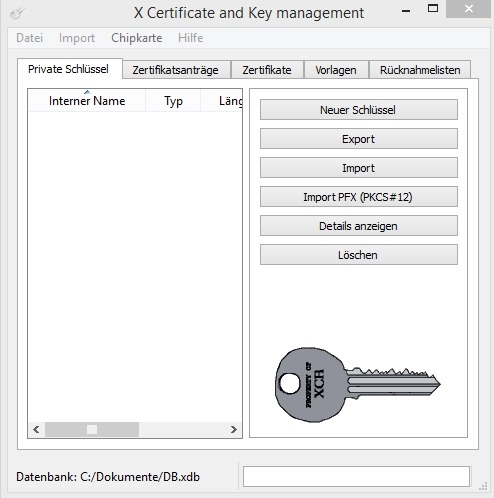

Datenbank anlegen

Nach dem Start des Tools, muss als Erstes eine Datenbank angelegt werden, dazu:

Datei, neu Datenbank

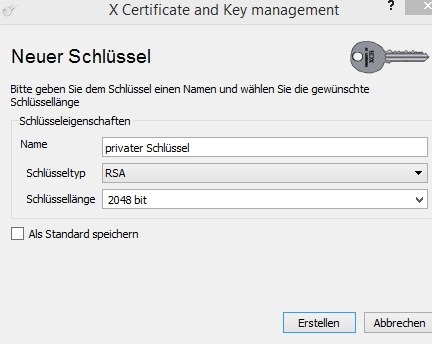

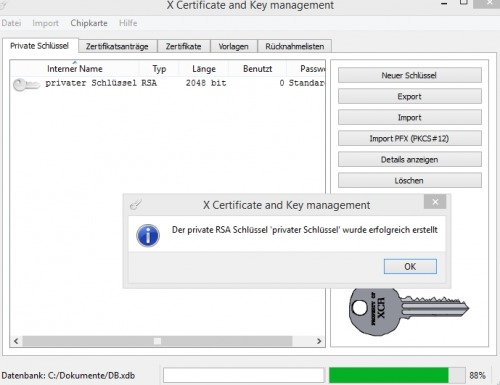

Des Weiteren benötigen wir einen privaten Schlüssel für unser CA Zertifikat:

neuer privater Schlüssel

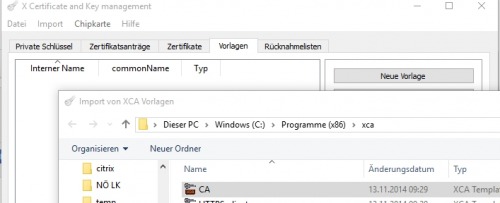

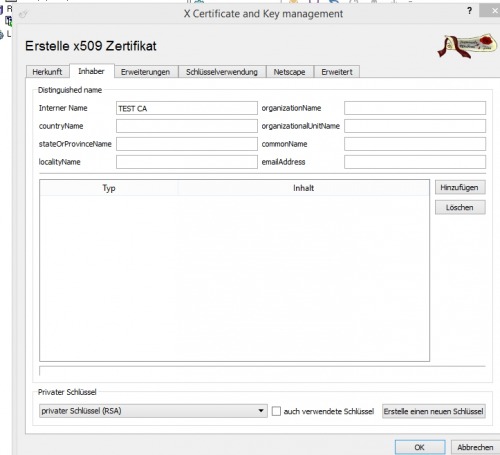

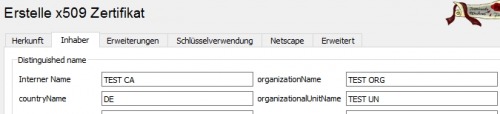

Jetzt erstellen wir das eigentliche Root Zertifikat, dazu:

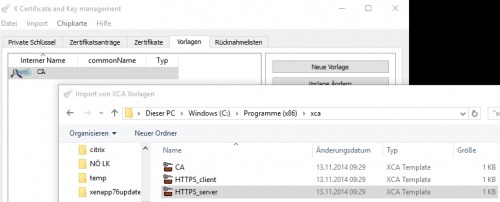

Import, Vorlage importieren CA

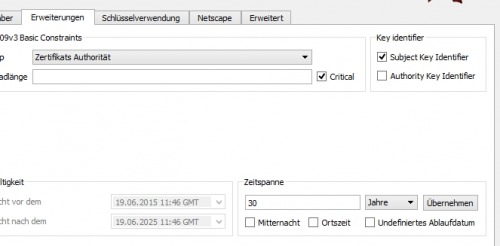

Zertifikats Authorität, hier kann die Gültigkeitsdauer des Root Zertifikates gewählt werden, mittels Übernehmen wird diese angewandt

Die Root CA verwendet den zuvor erstellten privaten Schlüssel:

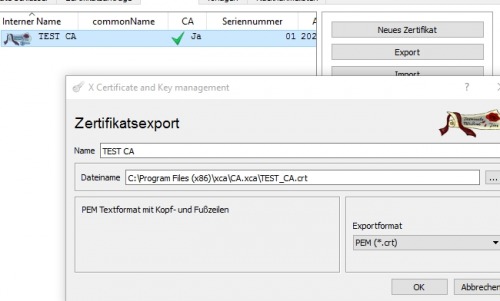

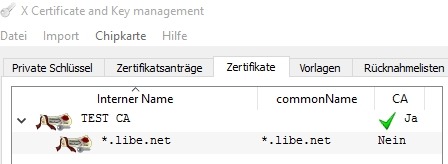

Und fertig ist unsere Zertifizierungsstelle. Das CA Zertifikat kann jetzt exportiert und auf den Endgeräten eingespielt werden.

(Dazu auf das CA Zertifikat, Export, Datei

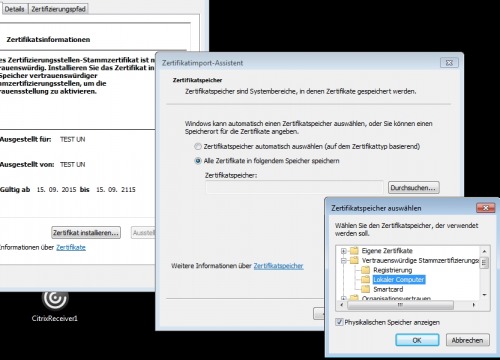

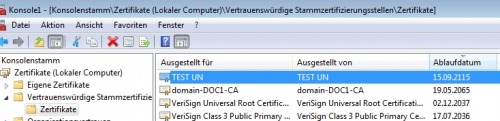

am Endgerät dann:

Die Endgeräte vertrauen somit dem im nächsten Schritt erstellten Zertifikat, bzw. sämtlichen weiteren Zertifikaten die unter der CA erstellt werden.

Zertifikat erstellen

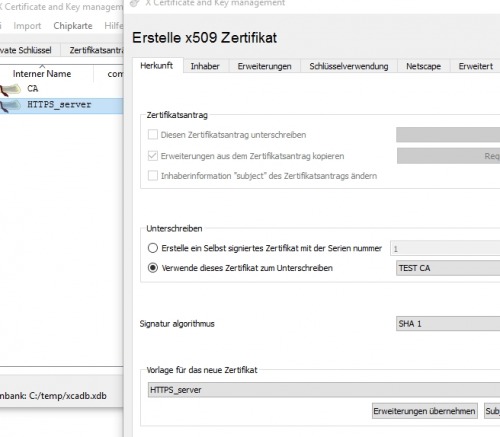

Zum Erstellen eines Webserverzertifikates importiere ich eine HTTPS_Server Vorlage:

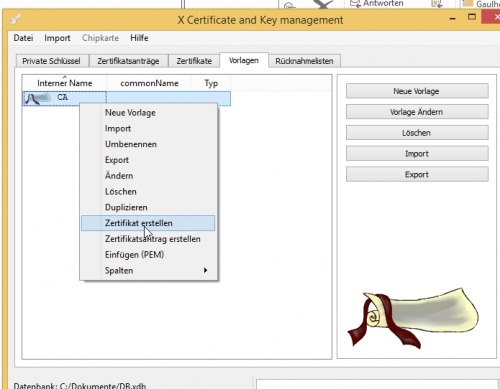

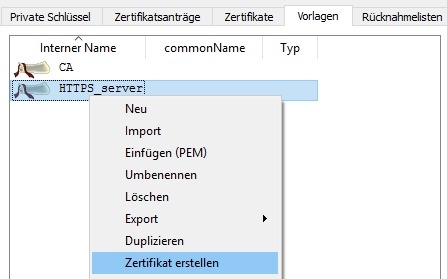

Des Zertifikates wähle ich auf der zuvor erstellten CA: "Zertifikat erstellen"

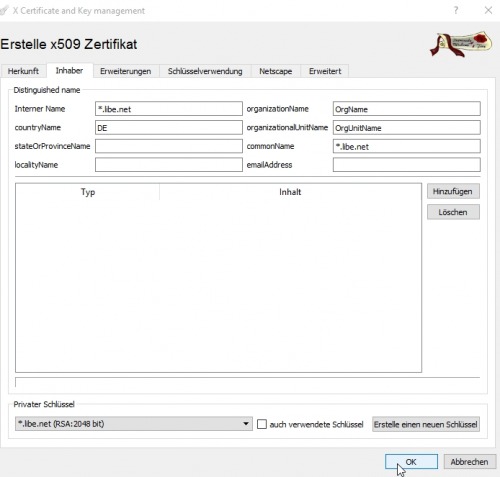

Je nach Anforderung, kann als Vorlage z. B. ein Webserverzertifikat erstellt werden. Das Zertifikat benötigt natürlich seinen eigenen privaten Schlüssel und einen Namen.

Neuen privaten Schlüssel erstellen

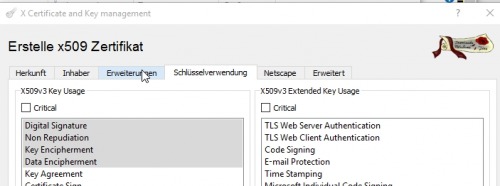

Unter Schlüsselverwendung können die Optionen für die Verwendung des Zertifikats festgelegt werden:

Zu guter Letzt können die Zertifikate dann exportiert und auf z. B. einem Webserver importiert werden:

Um den privaten Key zu exportieren, kann das Format p12 verwendet werden.

({{pro_count}})

({{pro_count}})

{{percentage}} % positiv

({{con_count}})

({{con_count}})

DANKE für deine Bewertung!

Fragen / Kommentare

(sortiert nach Bewertung / Datum) [alle Kommentare(am besten bewertete zuerst)]

Hallo Herr Hohnstaedt, ich versuche folgendes: In meinem kleinen Unternehmen will ich, dass alle Beteiligten sich gegenseitig die Unterschriften prüfen können. Dazu erstellt jeder eine digitale ID in Adobe Acrobat Reader und exportiert im Anschluss sein zugehöriges Zertifikat auf den Server. Jetzt will ich aber nicht jedes Zertifikat einzeln importieren und auf vertrauenswürdig stellen, sondern ein Root Zertifikat haben bei dem alle anderen hinterlegt sind. Ich habe beim testen das Root-Zertifikat erstellt und auch soweit Zertifikate der digitalen IDs (im PKCS#7 Format) in Eure Software importieren können. Problematisch ist allerdings, dass ich die Zertifikate nicht dem Root CA unterordnen kann, wie es bei neu erstellten Zertifikaten möglich wäre. Ich denke mal euer Programm ist nicht dafür gemacht, ich bin auch so nur ein interessierter Laie, aber vielleicht könnt ihr mir helfen wie ich mein Ziel dennoch erreiche, mit eurem Programm? LG Klaus L

User: Jürgen Z Habe GitLab im lokalen Netz laufen (https://domain.lokal). Leider bekomme ich Zertifikatsfehler. Kann man das irgendwie lösen ohne den Server online zu stellen? Grüße JZ

User: A.Zimmer Das ist eine echt coole Lösung. Ich habe das ganze gestern in einer halben Stunde mit einer externen Postgres Datenbank eingerichtet. Der erste Eindruck der Anwendung ist sehr gut. Beste Grüße A.Zimmer